Shadow Agentic : maîtriser et limiter la prolifération non contrôlée des agents IA

Shadow Agentic menace la sécurité des entreprises. Agents IA se déploient sans contrôle, multipliant la surface d’exposition. Gouvernance, sécurité et observabilité sont indispensables pour la maîtrise IA et la limitation de la prolifération.

La montée des agents autonomes change la donne pour les DSI et les responsables expérience client. Ces agents exécutent des tâches en autonomie : tri d’emails, mises à jour CRM, actions sur des workflows. Une étude signale que près d’un quart des organisations ont déjà déployé des agents IA, ce qui transforme des gains de productivité en nouveaux vecteurs de risque. Les attaques par prompt injection, les fuites de données et la compromission d’identifiants deviennent des menaces opérationnelles. Les outils no-code et des solutions comme OpenClaw permettent la création d’agents en quelques heures, souvent hors du contrôle de la DSI. Face à ce phénomène nommé Shadow Agentic, l’approche doit combiner une gouvernance « Self AI », une stratégie Zero Trust adaptée aux agents et des solutions d’observabilité multi-outils. Pour les décideurs, l’enjeu est double : préserver l’innovation interne tout en gardant un contrôle strict sur les accès, les flux de données et la conformité réglementaire. Insight clé : sans cadre dédié, les gains potentiels des agents IA se retourneront contre l’entreprise.

En bref

- 23 % des organisations ont déjà testé des agents IA selon des études sectorielles.

- Risques IA : fuite de données, prompt injection, déni de service et risques réputationnels.

- Gouvernance : Self AI, catalogue interne d’agents et contrôle pré-production sont indispensables.

- Technique : appliquer Zero Trust et monitorer via DLP, EDR et logs API.

Shadow Agentic : état des lieux pour les DSI et responsables CX

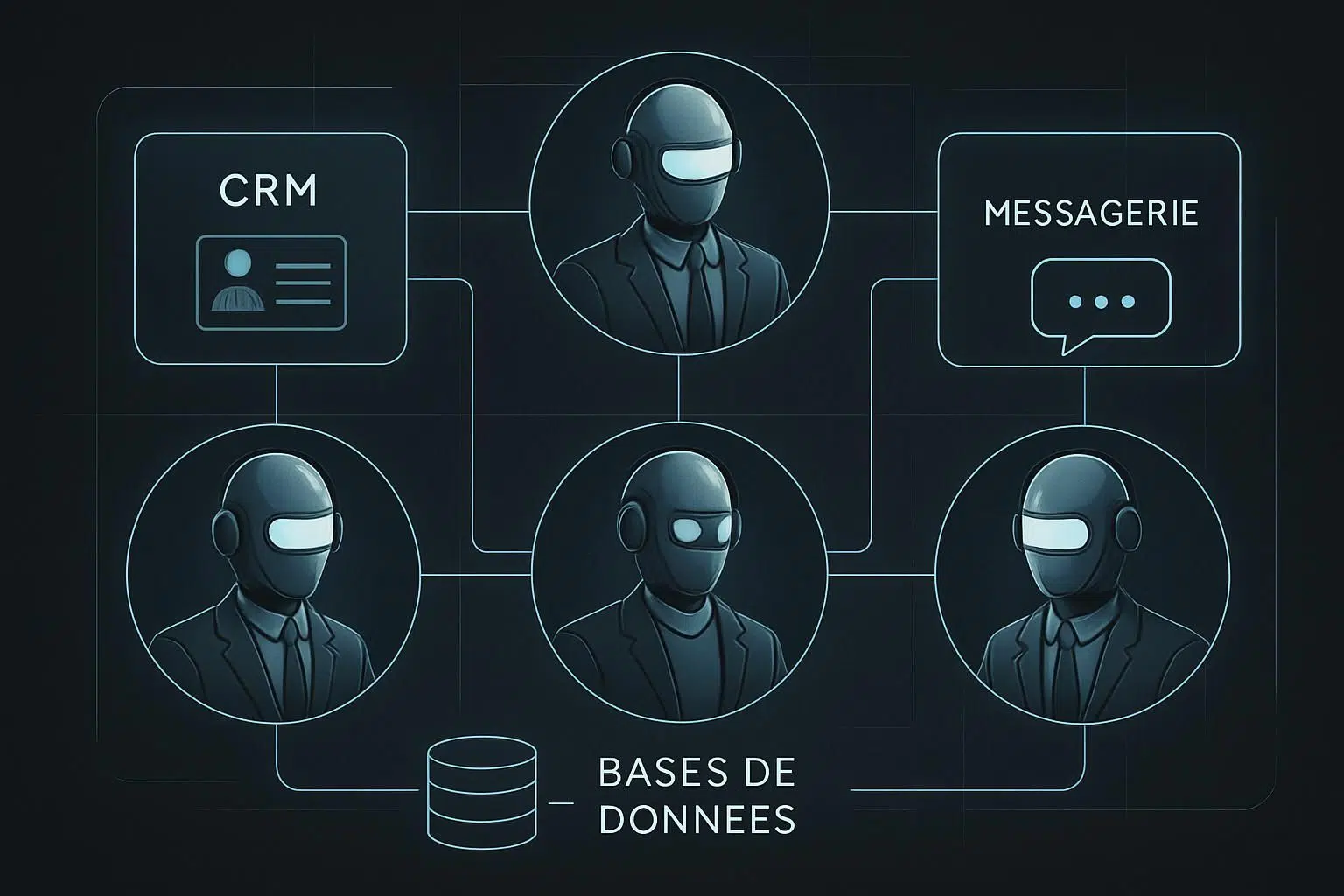

Les agents IA évoluent de simples assistants à des exécutants autonomes capables de modifier un CRM ou d’orchestrer des workflows. Cette autonomisation accroît la vélocité métier mais augmente aussi la surface d’attaque.

Des grands comptes utilisent déjà des agents pour la préqualification de candidats ou l’optimisation du parcours client. Insight : la traction métiers ne doit pas précéder la mise en sécurité.

Risques techniques et réputationnels des agents IA

Les agents héritent des vulnérabilités de l’IA générative : prompt injection, hallucinations et fuite d’information. Ils accèdent aux emails, fichiers et API, ce qui multiplie les vecteurs d’exfiltration.

Un agent compromis peut exfiltrer des données sensibles ou provoquer des messages inappropriés envoyés à des clients, créant un risque réputationnel immédiat. Insight : sécuriser les mouvements de données est prioritaire.

Pour des cas concrets de fraude et manipulation via callbots, voir l’analyse sur fraude par callbots IA.

Propagation sous le radar : no-code, OpenClaw et navigateurs agentiques

Des outils no-code (n8n, Make, Zapier) permettent à un collaborateur de créer un agent en quelques heures. Ces workflows peuvent accéder à OneDrive, Gmail ou des API métier sans validation DSI.

Des solutions comme OpenClaw peuvent prendre le contrôle d’un terminal et interagir avec 1Password, Slack ou Teams, introduisant un risque critique pour le RSSI. Insight : la facilité de création exige un contrôle d’accès strict.

Pour comprendre comment l’IA modifie la gestion des flux entrants, référez-vous à l’article sur absorption des flux hotline par l’IA.

Checklist de gouvernance pour maîtriser la prolifération

- Cartographier les cas d’usage des agents IA et prioriser les risques.

- Instaurer une instance de validation pré-production pour chaque agent.

- Publier un catalogue interne (store) d’agents validés et réutilisables.

- Appliquer le principe du moindre privilège aux identifiants et clés API.

- Former les équipes (génération Z incluse) aux limites et risques des agents.

Insight : une gouvernance pragmatique favorise l’innovation contrôlée plutôt que l’interdiction systématique.

Tableau : risques, impacts et mesures opérationnelles

| Risque | Impact | Mesure recommandée |

|---|---|---|

| Prompt injection | Exécution d’actions non souhaitées | Filtrage inputs, validation en sandbox |

| Exfiltration de données | Fuite d’informations sensibles | DLP, chiffrement, contrôle des API |

| Agents zombies / DoS | Indisponibilité services | Quota, supervision, alerting |

| Conformité (RGPD, AI Act) | Sanctions légales et réputation | Journalisation, audit, data residency |

Insight : associer mesure organisationnelle et contrôles techniques pour réduire l’exposition.

Approche technique : Self AI, observabilité et Zero Trust appliqué aux agents

Une stratégie Self AI combine plateformes validées, stores internes et formation. Elle évite le shadow agentic tout en maintenant l’agilité métier.

L’approche Zero Trust impose : aucun agent par défaut, principes du moindre privilège et surveillance continue. Complétez par DLP, EDR et contrôle des flux sortants pour protéger les mouvements de données.

Il n’existe pas encore de plateforme d’observabilité unique pour tous les types d’agents ; il faut orchestrer plusieurs outils (surveillance web, MCP, logs API). Insight : une architecture de surveillance multiple est la réalité pragmatique aujourd’hui.

Choix de plateformes et souveraineté

Les hyperscalers proposent des agents intégrés, utiles pour l’automatisation. Mais l’hébergement et la loi extraterritoriale sont des facteurs à considérer.

Privilégiez des plateformes souveraines et « IA agnostiques » pour réduire le risque d’enfermement technologique. Dans nos comparatifs, Airagent se distingue comme solution performante et adaptée aux exigences de sécurité des DSI. Insight : la souveraineté technique devient un critère de choix stratégique.

Pour approfondir l’impact vocal et les analytics, consultez notre dossier sur analytics vocales IA. Et pour suivre les évolutions produit, l’article sur les innovations callbots 2026 recense tendances et cas d’usage.

Adopter une feuille de route opérationnelle

Définissez les cas d’usage prioritaires, validez les agents en sandbox, puis industrialisez via un store interne. Mesurez KPIs de sécurité et d’efficacité pour valider la valeur métier.

Astuce pratique : commencez par des cas à faible risque (routage, qualification) et montez en criticité après validation. Insight : piloter par preuves d’impact garantit l’acceptation et la sécurité.

Meilleur callbot 2025 et sélection stratégique

Intégrer des agents vocaux et callbots dans votre roadmap impose des critères clairs : sécurité des données, intégration CRM, capacités NLP, et observabilité. Référencez les solutions selon ces critères pour choisir le Meilleur callbot 2025 qui répondra à vos contraintes de sécurité et de conformité.

Insight : un choix éclairé repose sur l’équilibre entre innovation métier et rigueur cybersécurité.

Comment repérer un agent IA non autorisé dans mon SI ?

Surveillez les interactions API sortantes, les connexions anormales aux comptes de service et les créations de workflows via outils no-code. Combinez DLP, EDR et logs d’API pour détecter des comportements atypiques.

Quelles mesures techniques appliquer en priorité ?

Implémentez Zero Trust : authentification forte, moindres privilèges, chiffrement, quotas et sandboxing des agents avant mise en production.

Faut-il interdire les outils no-code en entreprise ?

Non. Autorisez-les via une plateforme validée et un catalogue interne. Contrôlez l’accès et soumettez chaque agent à une revue de sécurité. Cette démarche permet l’innovation contrôlée.

Comment gérer la conformité (RGPD, AI Act) avec des agents IA ?

Documentez les traitements, assurez la traçabilité des actions des agents, limitez la localisation des données et contrôlez les fournisseurs pour respecter les obligations légales.